TQM

本词条由“新工业网”工业百科词条编写组整理。

TQM,即全面质量管理,是一种管理框架,它基于这样一种信念,即一个组织可以通过让其所有成员(从低级工人到最高级别的高管)专注于提高质量,从而提高客户满意度,以此取得长期成功。

TQM要求组织保有持续改进的观念,着眼于长期的过程改进,而不是简单地强调短期的经济效益。更具体地说,TQM关注企业生产产品的过程,它要求企业定义这些过程,持续对这些过程进行监控,以量化的方式进行呈现,并使用数据来推动过程的改进。此外,这个管理体系要求所有员工以及所有部门都参与其中。

TQM的目标是通过确保企业的产品(或服务)的生产过程第一次就做对,避免返工带来浪费,以此提高效率。这一管理框架最初应用于制造业公司,但是,几十年来,其他行业的公司也陆续采用了这一框架。

为了能在最经济的水平上,并考虑到充分满足顾客要求的条件下,进行市场研究、制造、销售和服务,把企业各部门的研究质量、维持质量和提高质量的活动构成为一种有效的体系。实现TQM的中心思想:全员参与、全方位实施、全过程管理。

一、TQM的基本观点

①在“质量控制”(quality control):质量是指“最适合于一定顾客的要求”,这些要求包括产品的实际用途、售价。

“控制”:表示一种管理手段,包括制订质量标准、评价标准的执行情况、偏离标准时采取纠正措施、制订改善标准的计划等四个方面。

② 质量管理工作(job of quality control):有效地控制影响产品质量的因素(技术和人员),必须在生产或服务过程的所有阶段加以控制。

③全面质量管理是为了提供优质产品所需要的优良产品设计、加工方法及产品维修服务等活动的一种重要手段。

④ 建立质量体系是开展质量管理工作的一种最有效的方法与手段。质量管理工作必须有上层管理部门的全力支持。

⑤ 从人际关系角度看,质量管理组织要提供产品的质量信息和沟通渠道;保证相关人员和部门参与整个质量管理工作。

⑥ 质量成本控制:用于衡量和优化全面质量管理活动。

⑦全面质量管理工作会用到数理统计方法。

⑧全面质量管理工作的重要特征:从根源处控制质量。

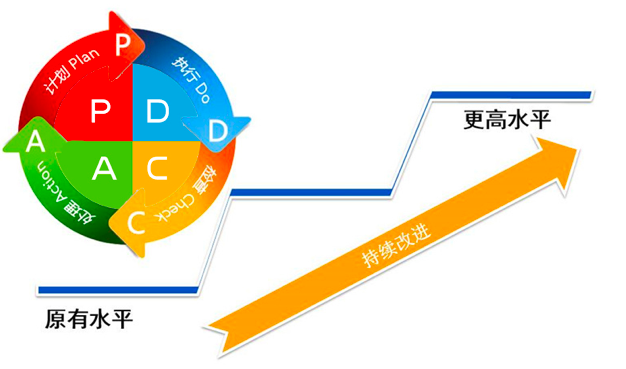

二、推动全面质量管理的基本工作方法——PDCA循环

P、D、C、A 指的是全面质量管理的循环工作程序。

P:计划(plan) D:实施执行(do) C:检查(check) A:处理(action)。

1. P — 计划

计划是PDCA 方法的核心。企业最高管理者要对GMP有充分理解和掌握,并积极参与计划活动,同时,基本硬件、软件配置也必须满足要求和制定质量体系计划。

2. D — 实施

计划完成后则进入实施阶段。实施的第一步:组织员工对体系文件学习理解,通过培训各相关岗位人员;第二步:研究分析实施过程中不可预见因素以及确定对突发性事件将采取的应变措施等。

3. C — 检查

检查是推动 PDCA方法不断向前转动的重要环节,体现在为质量体系提供自我完善、持续改进的机制。

4. A — 处理

处理既是 PDCA方法的最后一环,亦是启动下一轮 PDCA 转动的一环。对检查环节中发现的问题及时分析查找原因,确定处理的方式和应采取的措施,并对措施执行情况进行跟踪验证。

三、全面质量管理的例子

汽车制造商丰田是全面质量管理的一个例子。丰田采用TQM提高了公司各个层面的产品和工作质量。丰田在1949年采用了一种叫做统计质量控制(SQC)的管理方式,1951年,丰田推出了创意性建议系统(全面质量管理的一个具体举措),该系统基于福特公司使用的建议系统进行改进而产生,1965年,丰田因在质量改进方面的重大进步而被授予戴明应用奖。1994年设立“丰田集团高管TQM培训班”,为新进高管提供TQM培训,TQM计划延续至今。2011年,丰田宣布创意性建议系统产生了超过4000万条建议(迄今为止)。

TQM的另一个例子是塔塔钢铁,它是一家位于印度的钢铁制造公司,是塔塔集团的子公司。塔塔钢铁在20世纪80年代采用了全面质量管理。该公司于2008年被授予戴明应用奖。塔塔钢铁公司使用TQM方法来深入了解客户,他们试图确保在一个覆盖客户和供应商的系统中创造价值。

四、全面质量管理的好处

TQM可以对员工和企业的发展产生重要而有益的影响。通过让所有员工专注于质量管理和持续改进,公司可以维护客户口碑和建立企业自身持续改进的价值观。TQM对质量的关注有助于识别员工的技能缺陷,并通过必要的培训或指导来弥补这些缺陷。TQM注重团队合作,促进了跨职能团队的创建和知识共享,不同团队之间的沟通和协调能力增加,进而使公司在部署人员方面更加灵活。具体而言,TQM的具体好处表现在如下几方面:

产品缺陷少TQM的原则之一是产品的生产和服务的提供在第一次就做对做好。这意味着产品销售时缺陷更少,从而减少了产品召回,未来的客户服务开销和产品修复费用会大大降低。

客户满意度高TQM的主要焦点是通过以客户为中心和持续满足客户期望来提高客户满意度。当客户期待某种产品或服务,而企业能以合理的价格交付时,企业就建立了稳固的客户关系。对服务满意的顾客会成为回头客,这也是口碑建立的过程。

降低成本。由于产品缺陷减少,公司在产品更换、售后服务方面节省了成本。成本节约将创造更高的利润率。

设定明确的价值观。实施TQM的组织将围绕质量管理和持续改善培养自身的核心价值观,这种思维观念会潜移默化地渗透到企业的招聘、内部流程以及产品开发的方方面面。